Сертификаты играют важную роль в защите информации, передаваемой по сети. Они позволяют обеспечить безопасность и конфиденциальность персональных данных пользователей. Однако иногда возникает ситуация, когда выявляется подозрительный или недоверенный сертификат, который не соответствует ожидаемому шифрованному трафику.

Поддельные сертификаты могут использоваться злоумышленниками с целью перехвата и анализа зашифрованной информации. При этом шифрованный трафик, который на первый взгляд выглядит безопасным, на самом деле может быть подвергнут вмешательству и использован для кражи конфиденциальных данных.

Причины использования недоверенных сертификатов могут быть разными. Некоторые компании или организации могут использовать собственные сертификаты, которые не признаются официальными удостоверяющими центрами. Это может быть связано с экономией денежных средств или необходимостью предоставить возможность доступа только определенным пользователям или группам. Также недоверенные сертификаты могут использоваться для целей отладки и тестирования системы безопасности.

Зашифрованный сетевой трафик: причины использования недоверенных сертификатов

Сертификаты предназначены для проверки подлинности и идентификации сервера, с которым устанавливается защищенное соединение. Однако, в некоторых случаях, могут возникать ситуации, когда используются недоверенные сертификаты.

Поддельный сертификат

Одной из причин использования недоверенного сертификата является его поддельное происхождение. Злоумышленники могут создать поддельные сертификаты, которые имитируют сертификаты доверенных организаций или владельцев доменов. Подключение к серверу с использованием такого поддельного сертификата может привести к утечке конфиденциальной информации или вредоносным действиям.

Несоответствующий сертификат

Еще одной причиной использования недоверенного сертификата является его несоответствие требованиям и ожиданиям клиента. Могут возникать ситуации, когда сертификат содержит недействительные или неправильные данные, не соответствующие домену или организации, с которой устанавливается соединение. В результате, клиент может не доверять такому сертификату и отказаться от установления защищенного соединения.

Подозрительный и недоверенный сертификат создает угрозу для безопасности пользователей и организаций, поэтому важно быть внимательным при обнаружении подобных сертификатов и принимать необходимые меры для обеспечения безопасности сетевого трафика.

Программы для шифрования сетевого трафика

Для шифрования сетевого трафика часто используются специальные программы, которые помогают обеспечить безопасность передачи данных. Эти программы используют надежные алгоритмы шифрования, что делает трафик непонятным для прослушивающих. Они защищают от несанкционированного доступа и обеспечивают конфиденциальность.

Одной из основных проблем, с которой сталкиваются пользователи, является возможность использования недоверенных сертификатов для шифрованного сетевого трафика. Это может произойти в случае, когда сертификат несоответствующий или подозрительный. В таких случаях пользователи могут столкнуться с поддельным или недоверенным трафиком, который может быть использован для атаки или прослушивания.

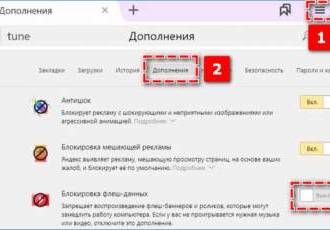

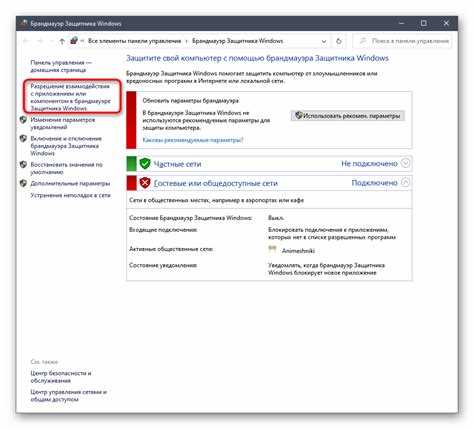

Программы для шифрования сетевого трафика позволяют обнаружить подозрительные сертификаты и предупредить пользователя о возможной угрозе. Они анализируют зашифрованный сетевой трафик и идентифицируют поддельные или несоответствующие сертификаты. Если обнаружена подозрительная активность, программа может блокировать доступ к такому трафику или предупредить пользователя о возможной угрозе.

Несоответствие сертификатов шифрованному трафику

Подозрительные или поддельные сертификаты могут быть использованы злоумышленниками для перехвата и расшифровки сетевого трафика. Подделка сертификатов позволяет злоумышленнику выдать себя за другой сервер и перенаправить весь зашифрованный трафик к себе.

Несоответствие сертификатов шифрованному трафику также может произойти в случае, когда изначально установлен недоверенный сертификат на сервере. В таком случае клиенты, желающие установить защищенное соединение, могут получить предупреждение о недоверенном сертификате и потенциальной уязвимости передачи информации.

Влияние недоверенных сертификатов на безопасность

Использование недоверенных или несоответствующих сертификатов может серьезно подорвать безопасность передаваемой информации. Злоумышленник, получив доступ к зашифрованному трафику, может легко расшифровать его и получить доступ к конфиденциальным данным клиентов.

Кроме того, использование поддельных сертификатов позволяет злоумышленнику осуществлять атаки типа "человек посередине", когда злоумышленник может перехватывать и изменять передаваемую информацию без ведома клиента или сервера.

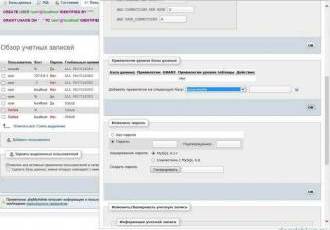

Принципы обнаружения и предотвращения несоответствующих сертификатов

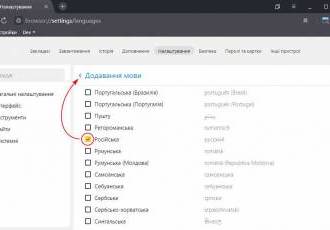

Для обнаружения несоответствующих сертификатов, можно использовать проверку доверительности сертификатов на стороне клиента. Браузеры и другие приложения могут проверять цепочку сертификатов до корневого сертификата и сравнивать их с уже известными и доверенными сертификатами. В случае несоответствия, клиент получит предупреждение о недоверенном сертификате.

Предотвращение использования поддельных и несоответствующих сертификатов включает в себя правильную установку и настройку сертификатов на сервере, а также обновление корневых сертификатов на клиентах. Регулярное обновление и проверка сертификатов помогает минимизировать риск безопасностных инцидентов, связанных с недоверенными сертификатами.

Поддельные сертификаты для зашифрованного сетевого трафика

Защищенный шифрованный сетевой трафик может быть подвержен атакам, когда используются несоответствующие или поддельные сертификаты. Поддельные сертификаты могут быть использованы для создания поддельных веб-сайтов, к которым пользователь может подключиться, несознательно предоставляя свои личные данные.

Сетевой трафик, зашифрованный с использованием поддельных сертификатов, может быть недоверенным и подозрительным. Несоответствующий сертификат может быть выдан злоумышленником, и в таком случае получатель может быть обманут и даже не осознавать этого.

Важно всегда проверять подлинность сертификата, особенно при работе с зашифрованным сетевым трафиком. В случае использования подозрительного сертификата необходимо быть крайне осторожным и избегать предоставления личных данных.

Недоверенные сертификаты для зашифрованного сетевого трафика могут быть использованы не только для кражи личных данных, но и для атак на целевую систему. При таких атаках злоумышленник может перехватывать и изменять шифрованный трафик, внедрять вредоносное ПО и проводить другие вредоносные действия.

Поэтому, при работе с зашифрованным сетевым трафиком важно всегда проверять подлинность сертификатов и избегать использования недоверенных сертификатов.

Подозрительные сертификаты для зашифрованного сетевого трафика

В сети Интернет зашифрованный сетевой трафик может быть защищен сертификатом, который гарантирует подлинность и безопасность передачи данных. Однако, в некоторых случаях, использование подозрительных сертификатов может представлять угрозу для безопасности.

Несоответствующий или недоверенный сертификат может быть выдан некомпетентным учреждением или лицом, что означает, что его авторизация может быть поддельной. Поддельные сертификаты могут использоваться злоумышленниками для перехвата, подмены или вмешательства в зашифрованный сетевой трафик.

При обнаружении подозрительного сертификата необходимо быть бдительным и принять соответствующие меры для защиты данных. Например, можно использовать дополнительные инструменты проверки подлинности сертификата, такие как сертификаты авторитетных сертификационных центров, чтобы убедиться в его правильности и достоверности.

Важно заметить, что использование шифрованного сетевого трафика является важным аспектом обеспечения безопасности в сети Интернет. Однако, несоответствующий или подозрительный сертификат может создать потенциальные уязвимости, поэтому необходимо быть внимательным и принимать соответствующие меры для защиты данных.

Видео:

Сбер заставляет нас поволноваться. Минцифры «подкладывает свинью»

Сбер заставляет нас поволноваться. Минцифры «подкладывает свинью» by Борис Воронин о кредитах, долгах 346,622 views 8 months ago 5 minutes, 51 seconds

VPN. Openvpn и сертификаты // Демо-занятие курса «Administrator Linux. Professional»

VPN. Openvpn и сертификаты // Демо-занятие курса «Administrator Linux. Professional» by OTUS Онлайн - образование 1,078 views Streamed 1 month ago 2 hours, 36 minutes

Вопрос-ответ:

Зачем используются недоверенные сертификаты при зашифрованном сетевом трафике?

Использование недоверенных сертификатов при зашифрованном сетевом трафике может иметь несколько причин. Одна из них - это желание обеспечить анонимность передачи данных и скрыть свой реальный IP-адрес. Другая возможная причина - намеренное создание сетевого трафика с использованием фальшивых сертификатов для осуществления кибератак или вредоносных действий.

Что такое поддельный сертификат при зашифрованном сетевом трафике?

Поддельный сертификат при зашифрованном сетевом трафике - это сертификат, который не был выдан или подтвержден организацией, уполномоченной на эту процедуру. Это означает, что приложение или сервис, использующий такой поддельный сертификат, может не являться достоверным и может быть использован для перехвата и анализа трафика, а также для осуществления кибератак.

Что делать, если шифрованный сетевой трафик не соответствует сертификату?

Если шифрованный сетевой трафик не соответствует сертификату, то это может быть признаком проблемы с безопасностью. В таком случае рекомендуется не доверять данному соединению и не передавать через него конфиденциальные данные. Для повышения безопасности можно использовать VPN-соединение или обратиться к администраторам системы, чтобы уточнить причину отклонения сертификата.

Как определить подозрительный сертификат при зашифрованном сетевом трафике?

Определить подозрительный сертификат при зашифрованном сетевом трафике можно, внимательно изучив данные сертификата. Некоторые признаки подозрительного сертификата могут включать некорректные или ошибочные сведения об организации, использование неправильного протокола шифрования, устаревшие или недействительные даты истечения срока действия, а также отсутствие подтверждения подлинности сертификата от организаций, выдавших его.

Почему используются недоверенные сертификаты при зашифрованном сетевом трафике?

Использование недоверенных сертификатов может быть связано с желанием обойти систему проверки и шифрования данных. Некоторые злоумышленники могут создавать свои собственные сертификаты для захвата и дешифровки зашифрованного трафика, включая личные данные пользователей.